Ciberdefensa del sector de la salud mediante una mayor visibilidad y detección precoz

La extorsión es cuestión de influencia. Cuanta más influencia se pueda conseguir, mayor será la probabilidad de que un intento de extorsión tenga éxito. Un ataque de ransomware es un ejemplo clásico de maniobra de extorsión. Las bandas de ransomware cifran los sistemas y repositorios de datos de los que dependen las operaciones empresariales de una organización. En ese momento, todo se paraliza. Una vez que todo está cifrado, la dirección de la empresa tiene dos opciones. O bien pagar el rescate y esperar que los delincuentes cumplan su palabra de entregar las claves de descifrado, o bien confiar en que el plan de respuesta a incidentes de la empresa pueda restaurar todo a su estado previo al ataque en un plazo razonable. En la mayoría de los casos, los costos se limitan a un perjuicio económico para la empresa y a molestias para sus clientes.

El factor humano de la extorsión

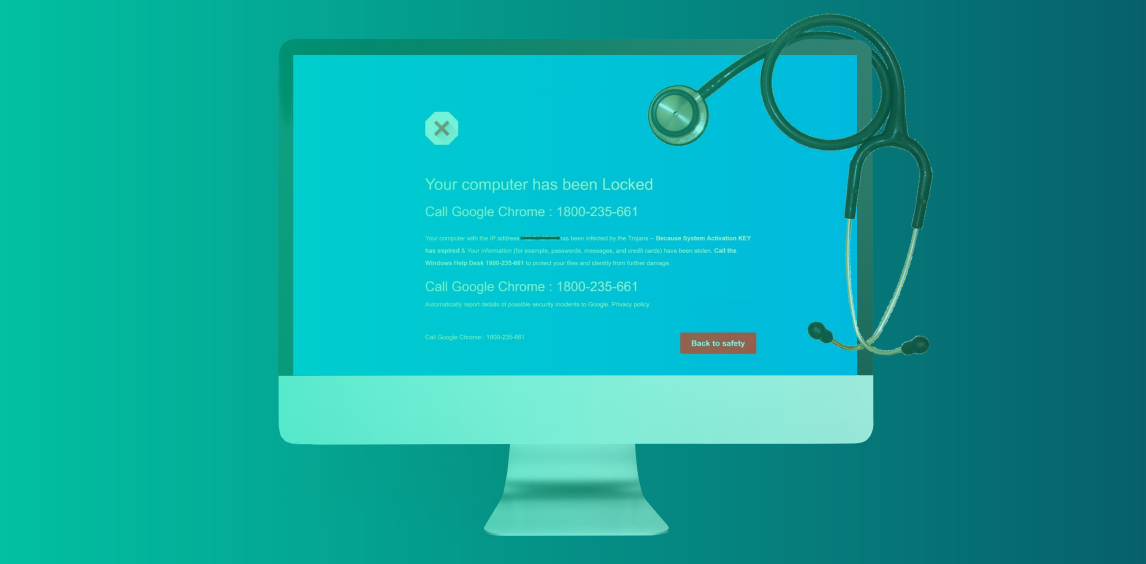

Aunque el riesgo de pérdidas económicas y daños a la reputación es importante, el riesgo de tragedia humana es el elemento de presión definitivo. Por eso los terroristas llevan a cabo ataques contra personas inocentes. También es la razón por la que, los delincuentes que se dedican al ransomware, atacan a las organizaciones médicas. Las organizaciones médicas proporcionan servicios críticos que no pueden permitirse ser interrumpidos. Cuando los sistemas de red de un hospital se caen, las vidas de los pacientes están potencialmente en peligro.

Es este factor humano el que ejerce una presión significativa sobre una organización para que pague un rescate rápidamente con el fin de restablecer los servicios. Esto es lo que hace que los ataques de ransomware en las organizaciones médicas sean tan temibles y el motivo por el que existen estrictos requisitos normativos para el sector que dichas organizaciones deben cumplir. Según una encuesta realizada en 2022 por el Ponemon Institute, el 45% de los profesionales informáticos del sector de la salud afirmaron que su organización sufrió un ataque de ransomware que provocó una interrupción de la atención a los pacientes.

La tormenta perfecta

Por desgracia, además de los riesgos para la vida de los pacientes, existen otros factores que hacen del sectorde la salud un objetivo muy apetecible para los delincuentes que se dedican al ransomware.

- Alcance de las ofensivas

La red es muy grande. Al igual que la banca, todo el mundo depende en algún momento de su vida de un proveedor de servicios médicos. Casi 50 millones de americanos se vieron afectados por una brecha de datos médicos solo en 2022. De hecho, las 11 mayores brechas de datos en el ámbito de la salud en 2022 afectaron al menos a un millón de personas, según datos recopilados por el Departamento de Salud y Servicios Humanos de Estados Unidos.

- Exfiltración de datos

Las organizaciones del sector sanitario albergan grandes cantidades de información personal sobre sus pacientes. Este tipo de información sensible tiene mucho valor en el mercado negro, también conocido como Dark Web. En muchos ataques de ransomware, se extraen datos justo antes de la fase de cifrado del ataque. Esto proporciona a los atacantes una forma más de extorsionar para obtener un rescate si el departamento informático de la organización logra restaurar los servicios a su estado de funcionamiento normal.

- Multitud de puntos de acceso

Aunque el propósito de toda red es compartir datos y recursos, las organizaciones que se dedican a prestar servicios a sus pacientes llevan el concepto de compartir a un nivel muy superior, ya que los datos deben poder compartirse fácilmente con el personal médico, los pacientes, los familiares, las farmacias y las compañías de seguros. Esto crea una gran cantidad de puntos de acceso que deben protegerse.

- Complejidad integrada

Los sistemas informáticos de muchas organizaciones sanitarias son tejidos muy complejos de sistemas y dispositivos interconectados, que incluyen historias clínicas electrónicas, herramientas de diagnóstico, dispositivos médicos, sistemas de facturación y software de programación de citas de pacientes. Esta complejidad integrada dificulta la visibilidad y crea puntos ciegos que aumentan la vulnerabilidad de la superficie de ataque global.

- Sistemas antiguos

Las organizaciones médicas dependen de muchos sistemas antiguos y protocolos obsoletos. Muchos dispositivos médicos funcionan con sistemas operativos patentados o anticuados que no pueden actualizarse o parchearse fácilmente conforme a las prácticas de seguridad vigentes. A menudo, estos dispositivos se diseñaron sin tener en cuenta la seguridad. Muchos sistemas se basan en protocolos obsoletos debido a sus vulnerabilidades inherentes.

No es exagerado decir que un ataque de ransomware a una organización médica es como la tormenta perfecta, ya que los atacantes tienen más ventaja de lo normal para imponerse a las organizaciones que albergan una mayor vulnerabilidad.

Las cifras son reales

El concepto de esta tormenta perfecta no es un ejercicio hipotético. El escenario es muy real. Según la publicación HIPAA Journal de 2021, el 82% de las organizaciones médicas sufrieron un ciberataque contra dispositivos médicos en 2020/2021. Otro informe elaborado por Check Point Research mostró que las organizaciones del sector sanitario experimentaron 1.426 ataques por semana en 2022. Esto supone un aumento del 60% con respecto al año anterior. Estos ciberataques se presentaron de diversas formas, incluyendo brechas de datos, ataques de ransomware y ataques de denegación de servicio distribuido (DDoS).

No obstante, el ransomware es la mayor amenaza, ya que Check Point Research demostró que el sector sanitario fue la industria más atacada por el ransomware durante el tercer trimestre de 2022, con una de cada 42 organizaciones afectada por este tipo de ataques. Los casos prominentes de estos ataques fueron corroborados por el FBI, cuyo Centro de Denuncias de Delitos en Internet (IC3) publicó un informe que muestra que de los 870 ataques de ransomware contra los 16 sectores de las infraestructuras más críticas del país, 210 fueron dirigidos a organizaciones dedicadas al cuidado de la salud.

Una mayor visibilidad con un SOC puede ayudar a resolver el problema

No cabe duda de que los atacantes tienen una ventaja inherente en estos ataques. Entonces, ¿cómo podemos reducir las probabilidades de que se produzcan o incluso evitarlos? Si el objetivo es la prevención, la detección precoz es fundamental, lo que implica una mayor visibilidad. Para mantener a un proveedor médico centrado en su misión de servir a sus pacientes, las organizaciones del sector de la salud pueden adquirir la experiencia de un centro de operaciones de seguridad (SOC) de terceros como CYREBRO.

La externalización de los servicios de un SOC ofrece a su organización la posibilidad de aprovechar conjuntos de herramientas y capacidades que muchas organizaciones son incapaces de ofrecer internamente. Un SOC se conecta a todas sus tecnologías de seguridad, proporcionando una visibilidad completa de todos sus eventos de seguridad. Aunque la visibilidad en sí misma es esencial, la prevención de los ataques en sus fases más tempranas requiere la capacidad de priorizar los eventos. Dado que los SOC son testigos de numerosos tipos de ataques, sus analistas tienen la experiencia necesaria para diferenciar el ruido de las amenazas inminentes. En el caso de CYBREBRO, nuestros algoritmos de detección patentados nos permiten supervisar y analizar estratégicamente los eventos de seguridad con un contexto real las 24 horas del día, los 7 días de la semana.

En el sector de la salud hay mucho en juego, lo que significa que la barra para medirla ciberseguridad también debe estar más alta. Es hora de que empecemos a invertir la tendencia a la aceleración de los ataques contra el sector, de modo que no solo se impida que los atacantes afecten a las actividades digitales de estas organizaciones, sino también a las vidas de los pacientes que dependen de ellas.