Cambios mínimos de seguridad con impacto significativo que puedes implementar en tu empresa

Si te encuentras diciendo: «Tengo una pequeña empresa. No voy a ser un objetivo», por desgracia, los datos no están de tu lado. Más del 40% de las violaciones de datos se producen en pequeñas empresas.

Fundera recopiló una lista de datos aterradores sobre los ciberdelincuentes, las violaciones de datos y los hackeos de seguridad. Esto es suficiente para hacerte pensar.

- La ciberdelincuencia cuesta a las pequeñas y medianas empresas más de 2,2 millones de dólares al año.

- El año pasado se produjo un aumento del 424% en las nuevas infracciones cibernéticas de las pequeñas empresas.

- El 54% de las pequeñas empresas no tienen un plan para reaccionar ante los ciberataques.

Ahora bien, este no es otro artículo catastrofista, sino todo lo contrario. Con unos pocos ajustes y las mejores prácticas implementadas en tu empresa, descubrirás que unos cambios mínimos pueden tener un impacto máximo en tu ciberseguridad.

Vamos a desglosar las sencillas medidas de seguridad que puedes poner en marcha inmediatamente para reducir el riesgo de forma significativa.

Convertir a los empleados en guerreros de la seguridad

La mejor defensa es un buen ataque, y tus empleados son la primera línea.

Crea conciencia en tus empleados sobre los problemas de seguridad, explícales cómo detectar una amenaza para la seguridad y asegúrate de que saben que confías en ellos para que sigan los protocolos de seguridad que tienes (o que estás a punto de poner) en marcha. Asegúrate de que sepan a qué compañeros pueden recurrir en caso de preguntas o problemas de seguridad y mantén a todos informados de los pasos que deben dar para seguir cumpliendo las normas.

Contraseñas, conoce la autenticación de 2 factores

Las letras, los números y los símbolos que distinguen las mayúsculas y las minúsculas ya no son suficientes. Los ciberdelincuentes actuales utilizan una sofisticada tecnología en la nube para descifrar las contraseñas, adivinando códigos de ocho caracteres en 12 minutos. Incluso si se utiliza un gestor de contraseñas, éstas también pueden ser descifradas en minutos. La opción más segura es exigir a los empleados que utilicen la autenticación de dos factores, que puede evitar el 99,9% de los hackeos.

Con la autenticación de dos factores (2FA) o la autenticación multifactorial, el usuario debe verificar su identidad de dos maneras. Puede ser una combinación de dos de estas opciones:

- Introducir un pin o una contraseña

- Utilizando una huella dactilar o una identificación biométrica

- Un dispositivo que pueda recibir un código de un solo uso a través de un SMS o una aplicación que pueda generar el código de un solo uso a petición, como Google Authenticator

- Un dispositivo 2FA basado en hardware

Por lo general, una combinación de la primera y la tercera será lo suficientemente segura y sencilla para que los empleados se acostumbren a ella. La autenticación de dos factores se puede utilizar con casi cualquier aplicación basada en la nube, como GSuite, Microsoft Office Suite, Azure y otros servicios de almacenamiento en la nube, redes sociales y sitios de almacenamiento como Dropbox, entre otros.

Reduce las vulnerabilidades con la gestión de parches

El desarrollo de software es un proceso imperfecto. Cada vez que un desarrollador o una empresa de software publica una nueva versión de éste, a los pocos días o semanas se produce una actualización de parches porque se ha descubierto una vulnerabilidad. Los ciberdelincuentes explotarán las vulnerabilidades tan pronto como las encuentren.

Mejora tu seguridad aplicando las mejores prácticas de parcheo de software, como:

- Estar al día con las actualizaciones de seguridad de los proveedores

- Aplicar inmediatamente los nuevos parches

- Disponer de una política de gestión de parches que defina un calendario para analizar todos los terminales.

- Disponer de un plan de reversión en caso de que un parche no sea compatible con el sistema.

Las herramientas de gestión de parches pueden ayudarte a automatizar estos procesos o asignarlos al equipo de TI.

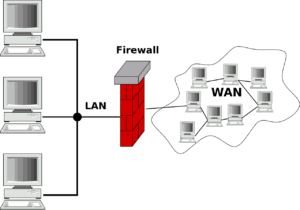

Defiende tus activos con Firewall y EDR

Si tu empresa fuera un castillo, los firewall y el software de detección y respuesta de puntos finales (EDR) son como el foso y el muro de piedra que lo rodean y lo hacen impenetrable ante un ataque.

Los firewall crean una barrera entre sus dispositivos o sistemas y el mundo exterior, impidiendo el acceso no autorizado. Asegurarse de que los empleados tengan siempre activado el firewall antes de conectarse a Internet será de gran ayuda. El software de firewall les avisará si se sospecha de alguna intrusión, de modo que puedan dejar de hacer lo que están haciendo y avisar al departamento de TI. Añade una capa adicional de protección para toda tu red con un firewall de hardware que funcione a través de tu router de banda ancha.

Como su nombre indica, las soluciones EDR proporcionan una protección multicapa para los terminales. En lugar de adoptar un enfoque reactivo de la ciberseguridad, el EDR sitúa a las empresas en una posición proactiva. Mediante una combinación de supervisión y análisis en tiempo real, las herramientas EDR utilizan la automatización para detectar y mitigar las amenazas, evitando los ataques antes de que entren en el sistema.

Para terminar,

Como propietario de un negocio, tienes lógicamente un presupuesto de seguridad menor que el de una empresa, lo que te hace un objetivo principal para los ciberdelincuentes. Recuerda que mantener un alto nivel de seguridad no es algo que se pueda hacer una sola vez. A medida que la tecnología sigue evolucionando, también lo hacen los ciberataques. Sin embargo, si ponemos en marcha las soluciones mínimas, gratuitas o de bajo coste, que hemos mencionado, y adaptamos las medidas de ciberseguridad de tipo empresarial a nuestro negocio, haremos un avance significativo para reforzar la seguridad de nuestra empresa y evitar que se convierta en parte de las estadísticas.